Is het veilig?

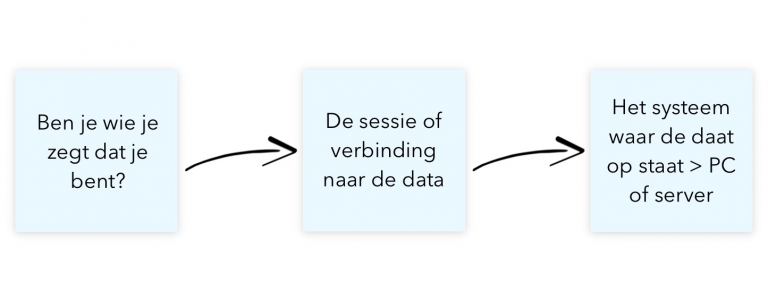

Deze vraag wordt steeds belangrijker. Vrijwel iedereen kent de verhalen van bedrijven, scholen of particulieren die gehacked zijn en waarbij hun data gegijzeld werd in ruil voor bitcoins. Qua veiligheid zit er wel een verschil tussen Office 365 en G Suite. Het inrichten van veiligheid kan op verschillende manieren aangepakt worden. Een uitgangspunt is als volgt:

Hoe de zorgt voor een optimale veiligheid, ongeacht welk pakket, leggen we aan je uit.

Ben je wie je zegt dat je bent?

De eerste stap is ook vaak de stap waarbij het het vaakst fout gaat. Is de gebruiker wel wie hij/zij zegt dat die is? Als iemand jouw gebruikersnaam en wachtwoord heeft en zich als jou voordoet dan hebben alle andere voorzorgsmaatregelen al geen nut meer. Die persoon kan dan overal bij waar jij ook bij kunt.

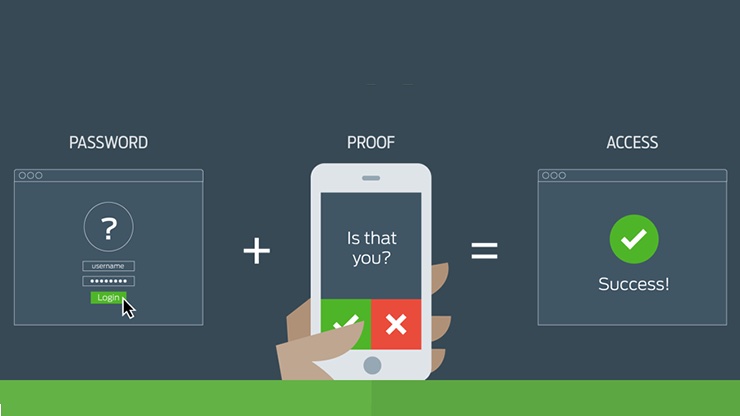

Het begint dus allemaal met een veilig wachtwoord. Echter is dat tegenwoordig niet meer voldoende. Het algemene advies is dat je twee staps authenticatie gebruikt om in te loggen. Dus iets wat je weet (je wachtwoord) en iets van je hebt (je token). Banken gebruiken dit ook in de vorm van een pincode (wat je weet) en een pasjes lezer (wat je hebt).

Een veilig wachtwoord

Er zijn meerdere fouten die gemaakt worden wanneer mensen wachtwoorden aanmaken. Zo maken veel mensen een wachtwoord aan waar wij een beetje zenuwachtig van worden. Zoals;

- Welkom12345

- Welkom<naam>

- Cijfercombinatie zoals “12345”

- Overal hetzelfde wachtwoord gebruiken

Hoe je een sterk wachtwoord samenstelt, dat leggen we hier aan je uit:

Tweestaps authenticatie

Beide typen accounts van Google: Gmail (privé) en G Suite (zakelijk) zijn daarom uitgerust met een gratis mogelijkheid om deze tweestaps authenticatie in te richten. Bij Microsoft is het mogelijk om je wachtwoord te vervangen voor een authenticator app. Dit verplicht de gebruiker om bij het inloggen een bevestiging via de telefoon te geven.

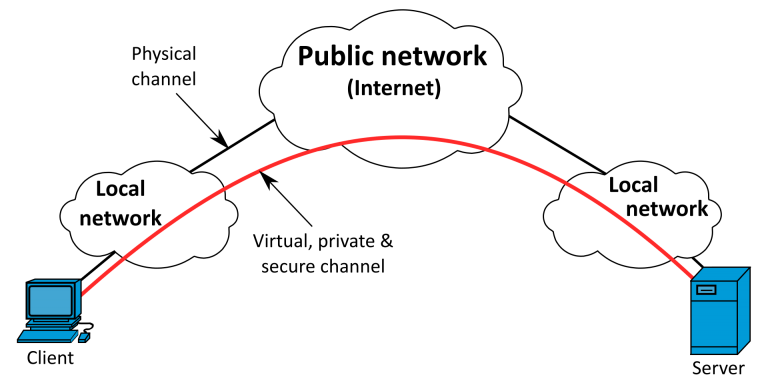

De tweede stap met betrekking tot veiligheid is de verbinding naar je data. Inmiddels is de HTTPS (het groene slotje in de adresbalk) gemeengoed geworden. Daarnaast maken bedrijven ook gebruik van een VPN verbinding. In het merendeel van extra beveiliging is er een lineair verband tussen veiligheid en ongemak. Hoe veiliger iets is, hoe meer ‘gedoe’ erbij komt kijken.

Beveiliging van de computers zelf

De derde en laatste stap in de beveiliging is het systeem zelf. Dat kan zijn de server waar het op draait of de computer waar je mee werkt. Voor servers zijn systeembeheerders aangenomen en/of is dit door middel van een onderhoudscontract bij een leverancier afgedekt. Een ander systeem wat hieronder valt is de computer waar je zelf op werkt. Zolang die regelmatig van updates voorzien wordt en van de juiste beveiligingssoftware zoals een anti-virus en een browser-shield voorzien is, dan is de basis gelegd.

Vervelender wordt het als een laptop gestolen wordt of kwijt raakt en er geen toegangsbeveiliging of encryptie software geïnstalleerd is. Voor sommige organisaties kunnen de gevolgen van een rondslingerende laptop desastreus zijn. Het is dus een punt van aandacht.

Waar het op neerkomt

Als je een desktop gebruikt zoals een Windows of een Apple, dan zul je aandacht moeten besteden aan het beveiligen van het apparaat. Dat is niet nodig als je met een Chromebook werkt.

Als het mogelijk is dat je op een account tweestaps beveiliging in kunt stellen, doe dit dan ook. Dit is kosteloos mogelijk op heel veel apps. Van Gmail tot Dropbox. Maar ook o.a. voor Instagram en Twitter.

De bewustwording bij de eindgebruiker is dan ook van het grootste belang om de veiligheid van de IT verhogen.

Webbased werken ten opzicht van desktop werken

Bij Google is het mogelijk om met een Chromebook te werken. Dat is een laptop met alleen nog maar een webbrowser. Dus er staat geen data lokaal en de installatietijd van een nieuwe laptop is ongeveer 1 minuut. Je hoeft alleen in te loggen en dan kun je weer verder gaan waar je gebleven was.

Phishing e-mails

Niet eenvoudig te beveiligen, maar wel erg belangrijk, is als de gebruiker per ongeluk op een link klikt die een virus binnenhaalt. Deze zogenaamde phishing e-mails komen er soms doorheen en als de gebruiker toch op de link van die bank e-mail klikt kan het enorme consequenties hebben. Zowel persoonlijk als voor het bedrijf kan er kwetsbare informatie zoals bankgegevens op straat komen te liggen.

Een recent voorbeeld hiervan is het incident bij de Maastrichtse universiteit die op deze manier slachtoffer is geworden van ransomware. Hoe goed de IT’ers hun best doen, 100% te voorkomen is het helaas niet.